- A+

重要提示:本站补丁包都会通过自带的极速下载器下载,请用户放心下载,下载后会自动解压包到所需路径。为了保证正常下载和安装,请不要更改补丁包的名字,否则无法下载!1、游戏资源可能会被杀毒软件提醒,部分报毒与破解汉化有关。若您有顾虑,请谨慎下载。2、强烈推荐玩家使用迅雷、旋风和百度网盘下载,以获取最佳的下载速度。3、请安装常见的游戏环境插件(点击查看),请大家务必保证有顺畅的游戏环境。4、大家可加牛游戏网单机群:240916650,一起交流讨论游戏问题。

传奇私服下载

传奇sf加速器

Hello各位亲爱的阿拉德勇士大家好,6.28周年庆站街奖励正式到账,你的代币券用来做什么了?先是六月初的预热,紧接着又是618的周年庆版本更新,在之后的四弹站街奖励,经历了将近一个月的准备,到今天为止周年庆的90%奖励算是全部到手,这其中就包括最具有意义的周年庆代币券!考验你是欧皇还是非酋的时刻到了,9W9代币券看似近在眼前,实则却远在天边,能抽到9W9代币券的人恐怕买彩票都会直接中大奖!拍卖行崩了,卷子半价往外卖! 不管领到的代币券是多是少,90%的玩家领到代币券之后的第一件事就是开盒子,毕竟这是土豪才能玩得起的项目,平民好不容易能够白嫖一次,就算开到的全是药也不亏!于是,一时之间传奇的拍卖行就成了这个样子:原本售价140W的卷子今天竟然只卖90W,而且是货真价实的真卷子!前不久还在炒卷子的黑商现如今也护不住盘,打折的卷子恐怕一年只有今天才有。800W勇士真不是吹出来的,虽说传奇的热度一直不高,但是每个忠实玩家都会有两三个账号,一个人能有这么多账号全是策划逼出来的,一年几次的回归活动真的让人头大;不仅是普通用户,这次连工作室都参与其中,而且功不可没!这也全是策划逼出来的,由于近几年严厉打击工作室,所以工作室账号多角色少,再配合一些特殊的手段自动领取奖励,卷子有何理由不降价?

热血传奇私服网站大全(热血传奇网址)

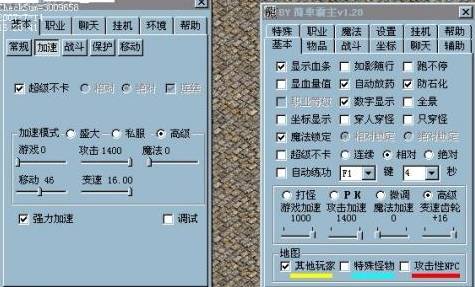

1、恶意软件信息该恶意软件通过二次打包其他第三方外挂登录器,并携带自身恶意模块,生成图标同原外挂登陆器一致的恶意程序。当该恶意软件运行的时候,会释放并启动一个名为“Reality.log”的程序,其实这个文件才是真正的外挂登陆器,同时也会释放运行恶意模块,运行效果如下图所示。通过这种借鸡生蛋的方式,恶意软件作者不需要自己去开发维护外挂登陆器,直接借用第三方程序的用户来发展自己的肉鸡获取利益。该类恶意程序最早出现在2015年10月,至今共发现其相关的恶意打包程序约160个,期间该类恶意程序一直持续更新,均伪装成传奇外挂登陆器,包括但不限于将夜传奇辅助,火云辅助,创界辅助,风华辅助,天堂辅助,契约辅助,盘龙登陆器,咸鱼DOF登录器,魔剑传奇登录器,小狐狸登录器,小三传奇登陆器,娱乐传奇登录器,昊天登陆器等。其主要功能演变如下图所示。 2、背景信息该类恶意软件主要是通过恶意引流推广和DDOS攻击来获得利益。通过技术手段恶意锁定用户的浏览器主页为自己的导航推广,当“肉鸡”积累到一定程度的时候,每天都会产生比较可观的利益。同时通过篡改hosts文件,劫持竞争对手的私服网址,引流到自己的网站,将竞争对手的用户转化为自己的用户。在外挂私服这种不受法律的黑色灰色产业中,DDOS是很常见的。从业者经常利用“肉鸡”对竞争对手进行DDOS攻击,使竞争对手的服务器不能正常工作。对于游戏提供商来说,这几乎是致命的,一旦服务器遭受攻击宕机,很容易就会导致用户的大量流失。甚至有专门的网络敲诈者进行“黑吃黑”,通过恶意攻击私服服务器,敲诈私服从业者提供高额的“保护费”。3、基本流程下面以这款名为“盘龙登陆器”为例,分析该恶意软件的基本流程,如下图所示。该私服登陆器运行之后,在释放运行真正的登陆器Reality.log的同时,会释放Intel类模块和Winnet类模块,Intel类模块主要负责主页锁定,反调试检测以及下载DDOS模块,Winnet类模块主要负责LSP代理劫持,用于劫持Reality.log以及Reality.log的子进程的网络。4、详细分析该类恶意外挂登陆器主要分为三个恶意模块,分别是Intel类主页锁定模块,Packxx类DDOS模块以及Winnet类的LSP代理模块。下面分别介绍各个模块的具体功能行为。4.1Intel类主页锁定模块Intel类模块主要分为应用层Intel.exe以及驱动层Intel.sys两部分,其中驱动部分功能的正常运行需要应用层初始化数据来进行配合,如果单独运行驱动,将直接导致蓝屏,这也在一定程度上增加了分析的难度,值得一说的是,该恶意程序驱动层与应用层的通行采用的并非是常见的DeviceIoControl模型,而是采用的MiniFilter的通信方式。下面详细介绍它的主要功能。4.1.1 浏览器主页锁定主页的锁定是需要应用层和驱动层共同协作,这里采用了一种比较常见的“偷梁换柱”的方式。驱动层通过进程创建回调函数,得知如果启动的进程是浏览器进程,则会结束该进程,同时将浏览器启动的信息通过写文件的方式通知应用层,应用层获得浏览器的启动信息后,将需要锁定的主页以参数的方式跟在浏览器路径后面,然后打开该浏览器进程,正是通过这种方式来达到对浏览器主页的锁定。其相关实现如下图所示。4.1.2 Downloader功能应用层运行之后会开启一个线程,从网络上下载并运行Packxx类的DDOS模块。4.1.3反调试保护模块该恶意软件的反调试保护功能主要是在驱动层实现,主要包括以下几个方面。A)通过MiniFilter保护自身相关模块,禁止其他程序访问。B) 通过MiniFilter检测调试工具,包括OllyDbg,Pchunter,360tcpview,netstat等调试工具,一旦驱动成功运行,这些工具都不能获得正常的运行。C)通过注册表回调例程保护相关注册表项,禁止其他程序访问。D)通过对象注册回调函数保护自身进程不被结束。4.2 Packxx类DDOS模块Intel.exe从域名上下载的3个恶意模块,分别是Pack11.exe,Pack22.exe以及Pack33.exe,其中Pack11.exe和Pack22.exe均为DDOS模块,除了控制主机的域名不一样,其他功能一致,Pack33.exe为Hosts文件劫持模块,其具体功能如下。4.2.1 伪造系统进程伪造自身为svchost或则 dwm等服务进程,同时释放恶意模块伪装成spoolsv,wdm进程,确保DDOS模块能够获得执行。4.2.2 通过云端控制DDOS操作连接远程控制主机(dd.dresou.net,CC.345传奇.COM),获取DDOS控制命令,执行相关的DDOS操作。4.2.3劫持hosts文件篡改hosts文件,劫持其他DNS私服的域名,使其访问自身的恶意网址。4.3 Winnet类的LSP代理模块Winnet类代理模块主要包括Winnet.exe,Winnet.dll以及LSP.dll三部分,其中Winnet.exe是代理服务器的主进程,主要负责中转网络数据,Winnet.dll主要是负责安装LSP服务以及初始化进程间通行的共享内存,常驻在Winnet.exe进程中,LSP.dll是网络劫持模块,被目标进程加载,劫持网络到Winnet.exe进程中。下面详细介绍

您可以选择一种方式支持本站

赏